Microsoft Defender 重大更新:恶意会议邀请将被自动清理

在企业日常运营中,会议邀请是最频繁、最基础的办公动作之一。从跨部门的项目协作到临时同步沟通,几乎每位员工每天都会接触数个日程邀请。然而,正因为这种“低警惕、高信任”的特性,在过去两年里,伪造会议邀请、冒充内部人员安排“临时会议”、嵌入恶意链接等攻击手法显著增加(Meeting Invite Phishing),这类攻击专门利用员工对会议场景的信任,使传统邮件安全过滤更难识别。

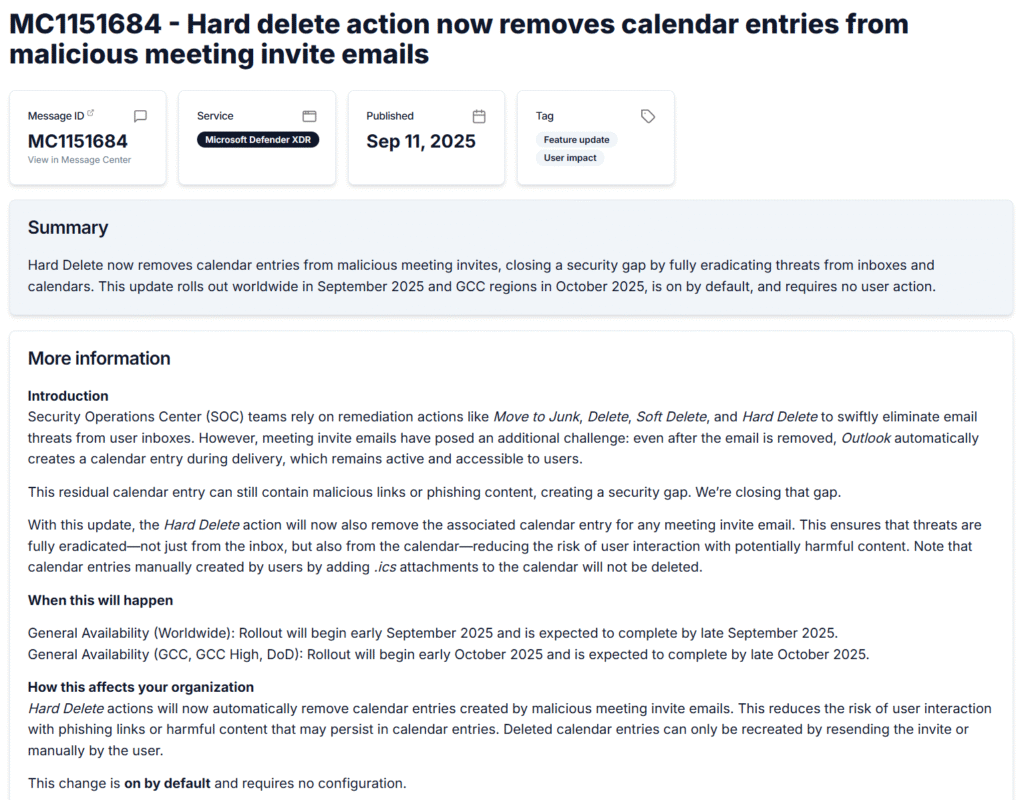

为了应对这种不断上升的威胁,Microsoft Defender for Office 365 推出了一项重要更新:当系统执行 “Hard Delete(彻底删除)” 操作时,恶意会议邀请所创建的日历事件也会同步被清除,许多攻击手法将因此收到遏制:

冒充内部同事或主管发起紧急会议

伪造 Teams/Zoom 会议加入按钮

利用 HTML 日程链接隐藏恶意 URL

使用 AES 加密附件、绕过扫描器的钓鱼邀请

大规模发送“自动添加到日历”的假会议请求

会议邀请为何成为新的攻击渠道?

会议邀请在 Office 生态中具备一个独特特性—即使邮件被删除,Outlook 依然可能保留日历事件。攻击者正是利用了这个机制:

用户误点恶意邀请 → 邮件被 Defender 拦截 → 但日历里仍保留事件。

黑客可通过事件描述、链接或附件继续实施攻击。

用户以为“既然邮件不在了,应该是安全的”,反而降低警惕。

本次更新的核心提升与安全价值

1. Hard Delete 与日历事件同步清除,实现闭环防护

更新后,Defender 在对恶意邮件执行 Hard Delete 时,会自动删除由该邮件生成的 Outlook 日历事件,包括自动创建的会议邀请条目。这意味着攻击者无法再通过“残留日程提醒”继续误导员工,杜绝了传统机制中的后门。

2. 全面覆盖多种安全操作场景,确保删除动作一致有效

无论管理员或系统从哪个界面执行删除操作,新的机制都会同步处理日历事件,保障处置的一致性:

威胁 Explorer / 实例视图

高级威胁搜寻(Advanced Hunting)中触发的清除动作

通过 API 触发的自动化安全处置流程

这使得企业在手动处置、批量响应、自动化响应中,都能确保恶意会议事件不会残留。

3. 封堵“邮件 → 日历”间长期存在的安全缺口

过去的机制只会隔离或删除恶意邮件本体,但自动生成的日历事件无法被同步清除,形成安全链路断点。此次更新直接弥补这一缺陷,让防护从邮件层延伸到日历层,实现完整的事件链路清理。

4. 大幅降低用户误点风险,提高整体钓鱼防御能力

员工不再会收到由恶意邀请生成的虚假会议提醒,从根本上减少点击恶意会议链接的概率,提高对伪造“临时会议”“紧急同步”等社交工程攻击的抵抗力。

5. 提升企业安全运营效率,减少人工排查成本

安全团队不必再手动检查和清理员工日历中的可疑会议事件,降低因疏忽产生的残留风险,提高事件处置的速度与准确度,使安全运营(SecOps)更加自动化、可控。

不过虽然微软加强了会议邀请的自动化防护,但企业仍需构建多层次安全体系。Sinokap提供如下建议:

开启 Defender 的 Safe Links、Safe Attachments

落实 DMARC / DKIM / SPF 的邮件身份校验

加强员工培训,提醒大家“会议邀请也可能是钓鱼攻击”

持续监控外部门/供应商账号遭盗用的风险

定期检查是否存在第三方网关绕过 O365 的情况

Sinokap 如何帮助企业提升IT安全

Sinokap 多年来专注于对外企提供 IT 基础设施与安全运营服务,并通过了 ISO 信息安全管理体系认证。在当下勒索病毒高发、邮件钓鱼升级、AI 时代安全边界不断变化的背景下,我们为客户提供更加体系化、可落地的安全服务。

✔ Microsoft 365 安全基线检查

针对企业普遍存在的 “默认配置未加固”“账户权限过高”“邮件安全链路缺失” 等痛点,我们提供全面的 M365 安全审查,包括:

Defender、Exchange、SharePoint、Intune、Teams 的安全配置审核

高风险默认策略排查(如允许转发、弱 MFA 流程等)

账户权限与影子用户检测

可直接执行的整改方案与策略优化建议

帮助企业发现看不见的配置漏洞,从根源降低攻击暴露面。

✔ 钓鱼攻击模拟与员工安全培训

员工仍是企业安全的最大风险点,我们提供:

接近真实攻击模式的钓鱼模拟(会议邀请、协作平台通知、老板紧急指令等)

企业内部风险画像分析(哪些部门最容易上当?哪些主题最危险?)

定制化员工安全意识培训,包括:

如何识别钓鱼

如何判断会议邀请/附件是否安全

如何处理账号泄露后的应急步骤

让员工真正具备识别风险的能力,而不是被动“被攻击”。

✔ 邮件网关、安全加固与自动化处置流程建设

企业攻击邮件数量巨大,安全团队往往难以手动处理所有告警。Sinokap 提供一整套自动化安全体系:

Threat Explorer 威胁分析与攻击链路还原

自动隔离、自动删除、自动标签化警报

审计日志 / 告警 / OAuth Token 滥用检测

外部网关与 O365 双层安全联动(如阻断可疑国家和 IP 段)

自动化响应(SOAR)流程设计,让风险处置更快、更统一

从“人工处理告警”升级为“体系化自动化安全运营”。

✔ 5×8企业 IT 外包与安全运营服务

为企业提供长期、合规、稳定的 IT 安全与运营支持,包括但不限于:

帐号权限生命周期管理

安全策略持续审查

设备与补丁更新管理

威胁告警持续监控

数据丢失防护(DLP)策略维护

跨团队支持(HR、财务、管理层等场景)

让企业外包的不只是单一工程师的“IT 支持”,而是一个拥有成熟安全运营体系的团队。

安全机制不断进步,但意识永远不能放松!

Microsoft Defender 对恶意会议邀请的自动清理,是对现代安全威胁的又一次积极回应。但任何技术都无法替代员工安全意识、管理员配置质量、以及企业整体安全策略。

当前企业普遍面临的挑战仍然十分严峻,包括:

钓鱼攻击越来越像真的(会议邀请、协作平台通知、即时消息)

AI 生成攻击内容更专业、更难分辨

默认设置暴露面大(如共享权限、邮箱转发、弱 MFA)

员工缺乏安全意识

安全团队疲于处理重复性告警

在这样的环境下,单一技术无法解决所有安全风险,企业需要的是一套更系统化、更具持续性的安全建设路径。

Sinokap 的服务覆盖:「基线检查 → 员工培训 → 自动化处置 → 持续运营」,从策略、流程到执行一条龙闭环落地。同时,我们也会持续关注 M365、AI、网络安全等领域的最新趋势,为客户提供安全、可靠、合规的 IT 服务,让企业能够把更多精力专注于核心业务。

本期目录

How can we help you?

Call Us, Write Us, Or Knock On Our Door. We are here to help. Thanks for contacting us!