Avast 在 Chrome 网上应用店发现 32 个恶意扩展程序

知名杀毒软件公司 Avast 此前在 Chrome 网上应用店中发现了 32 款恶意扩展程序。这些插件伪装成广告拦截器、下载器、浏览器主题、录音工具等看似无害的形式,从而降低用户的警惕性。

这 32 款插件目前已全部从 Chrome 应用商店下架。除此之外,Avast 还公布了 7 款存在问题的扩展插件,包括:

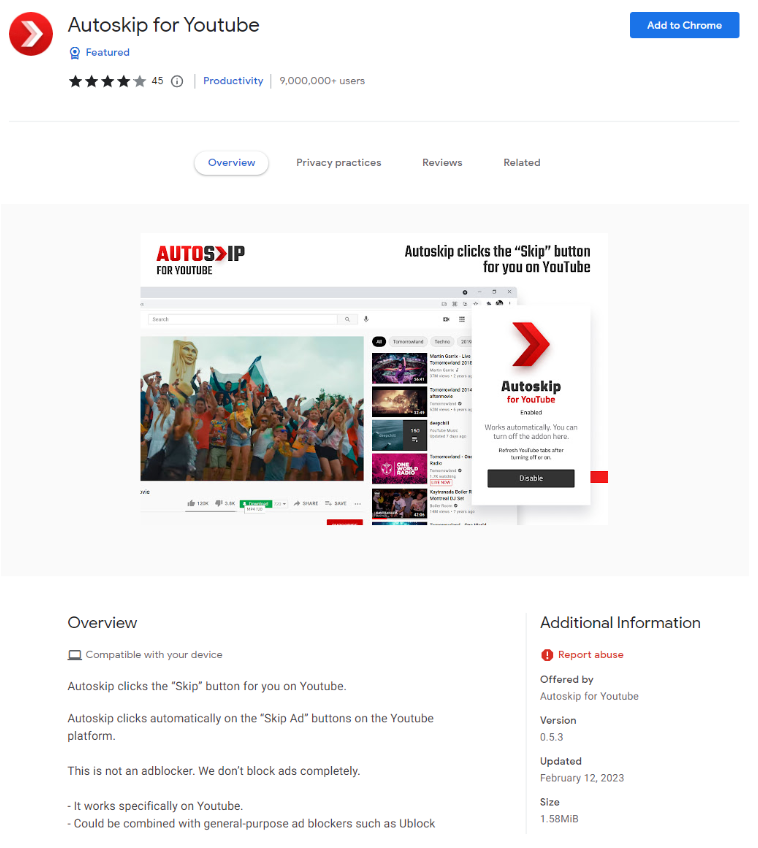

Autoskip for Youtube

Brisk VPN

Crystal Ad block

Clipboard Helper

Maxi Refresher

PDF Toolbox extension

Soundboost

攻击方式

这些恶意扩展伪装成帮助用户从社交媒体平台(如 Facebook、Instagram)或流媒体网站(如 Vimeo、Spotify)下载内容的工具,然而其中的恶意代码会下载恶意程序以窃取用户敏感数据、重定向到广告和钓鱼网站。

当用户点击某个 URL 时,这些扩展会将信息发送到攻击者的服务器,服务器随后下发指令,将受害者从真实链接目标重定向到被劫持的 URL,然后再转到攻击者想要的页面。访问该网站后,用户的隐私会被窃取。攻击者还会采集诸如用户出生日期、电子邮件地址、设备信息、登录时间,甚至 IP 地址等敏感数据。

攻击后果

Avast 于 2020 年 11 月开始监测该威胁,但认为这些恶意扩展可能已潜伏多年而未被发现。从 Chrome 网上应用店的用户评论可见,早在 2018 年 用户就已发现被劫持的情况。

如果不慎下载了这些恶意插件,可能会导致用户发送恶意邮件、误点付费链接、修改搜索结果等,从而窃取个人信息。这些插件累计被下载约 7,500 万次,估计影响了数百万用户。

如何避免

尽管 Chrome 本身非常安全,但插件中的恶意程序往往难以检测。它们还具备很强的“自我隐藏”能力,因此普通用户很难察觉。

Sinokap 建议:

仅从 Chrome 扩展中心 安装程序;

注意扩展运行时所需的权限;

仔细阅读用户评价;

警惕那些请求过多权限或功能看似无关的扩展程序。

IT 安全培训

网络攻击(如钓鱼、勒索病毒)的目的在于获取用户个人信息或公司数据,最终进行勒索。Sinokap 借助恶意扩展案例提醒大家:在日常工作中上网搜索信息时,一定要保持警惕,使用正规浏览器,不要随意点击或下载未知链接和软件。

我们整理了一些 IT 安全培训视频和文章供大家学习。同时,Sinokap 也可以为企业提供 线上及现场的 IT 安全意识培训。

我们随时为您提供支持,感谢联系 Sinokap!

1. 钓鱼邮件

2. 科索软件

3. IT 安全意识培训

Table of Contents

How can we help you?

Call Us, Write Us, Or Knock On Our Door. We are here to help. Thanks for contacting us!